Google a confirmé que son outil basé sur l'IA Big Sleep a identifié et arrêté une vulnérabilité SQLite zero-day critique (CVE-2025-6965) avant qu'elle ne puisse être exploitée dans la nature.

C'est la première fois qu'un agent d'IA intercepte un exploit en direct avant une attaque, marquant ainsi un passage d'une cybersécurité réactive à une cybersécurité proactive.

Ce que dit Google

Selon l'équipe interne de Google et les rapports de The Record, Big Sleep a utilisé des signaux de menace avancés pour repérer la vulnérabilité, qui était déjà entre les mains des acteurs de la menace mais n'avait pas encore été déployée.

Big Sleep a neutralisé avec succès la vulnérabilité CVE-2025-6965 avant son déploiement public. Elle n'a jamais été déployée. C'est une étape importante.

Représentant de Google via The Record

Ce que cela signifie (en termes humains)

La plupart des systèmes de cybersécurité fonctionnent après un incident. Big Sleep n'a pas attendu. Il a décrypté les signes, relié les points clés et est intervenu avant que des dommages ne surviennent.

Le problème, c'est que le bug n'était même pas encore disponible publiquement. Cela signifie que Big Sleep a identifié une intention d'exploitation, et pas seulement d'ouverture de portes. Une telle anticipation n'avait jamais été réalisée à ce niveau, jusqu'à présent.

Relions les points

🕳️ Que signifie « vulnérabilité zero-day » ?

Une vulnérabilité zero-day est une faille de sécurité que personne n'a encore corrigée, mais les attaquants savent déjà qu'elle existe.

On l'appelle « zero-day » car les développeurs n'ont eu aucun jour pour le corriger.

Si les pirates informatiques attaquent avant qu'un correctif ne soit disponible, il s'agit d'une attaque zero-day, l'une des menaces les plus difficiles à arrêter.

Voici donc le calendrier habituel :

La vulnérabilité existe

Les pirates le trouvent

L'attaque se produit

L'entreprise se démène pour corriger le problème

Tout le monde met à jour son logiciel (espérons-le)

Mais ce n’est pas ce qui s’est passé cette fois-ci.

Comment Big Sleep a-t-il pu l'attraper avant qu'il ne soit exploité publiquement ?

L'IA de Google n'a pas attendu l'attaque. Elle a lu les signes.

Big Sleep a utilisé une reconnaissance avancée des modèles d'IA et des renseignements sur les menaces en temps réel pour repérer une vulnérabilité (CVE-2025-6965) déjà préparée par les acteurs de la menace. Le bug se trouvait dans les branches de développement de SQLite - pas dans une version publique - mais toujours visible pour les pirates qui savent où chercher.

Voici comment Google le savait probablement :

Les acteurs de la menace testaient la vulnérabilité

Des indices ont été trouvés dans une activité inhabituelle sur GitHub, des signaux d'exploitation ou des discussions sur le dark web.

Big Sleep l'a signalé avant qu'il ne puisse être utilisé comme arme

Donc oui, c’était un véritable zero-day.

Mais Big Sleep l'a arrêté avant que cela ne devienne une attaque.

Une victoire rare en matière de cybersécurité.

Le rôle de l'IA dans la cyberprotection

Les outils de cybersécurité traditionnels fonctionnent comme des alarmes : ils se déclenchent lorsqu’un événement suspect se produit.

L'IA est différente. Elle peut anticiper.

Big Sleep ne s'est pas contenté d'analyser les menaces connues. Il a connecté les signaux, compris les intentions et a agi avant que l'exploit ne soit rendu public.

C'est le nouveau jeu :

L'IA recherche des modèles, pas seulement des signatures

Il apprend à partir de milliards de points de données, plus rapidement que n'importe quelle équipe humaine

Et il devient plus intelligent à chaque fois qu'il détecte quelque chose de nouveau

Avec des outils comme Big Sleep, la cybersécurité passe de la réaction à la prévention.

Au lieu d’attendre l’incendie, l’IA trouve l’étincelle.

Et dans ce cas ?

Il l'a éteint avant que quiconque ne soit brûlé.

IA en attaque contre IA en défense

L’IA ne se contente pas de protéger les systèmes : elle est également utilisée pour les détruire.

Voici en quoi les rôles diffèrent :

L'IA en attaque 🧨 | L'IA dans la défense 🛡️ | |

But | Pour trouver les faiblesses plus rapidement que les humains | Pour arrêter les menaces avant qu'elles ne causent des dommages |

Tactique | Automatise le phishing et crée des logiciels malveillants plus intelligents | Détecte les modèles, prédit les exploits |

Vitesse | Lance des attaques à grande échelle et à grande vitesse | Réagit instantanément et de manière préventive |

Adaptabilité | Apprend comment fonctionnent les défenses, puis s'échappe | Apprend des attaques et s'adapte ensuite plus rapidement |

Monde réel | Deepfakes, ransomwares alimentés par l'IA | Des outils comme Big Sleep, Sec-Gemini, FACADE |

En résumé

🧯 La vulnérabilité

CVE‑2025‑6965 est une faille critique de corruption de mémoire dans SQLite - pas dans MySQL.

Il s'agit d'un dépassement d'entier ou d'un dépassement de tampon, qui pourrait permettre aux attaquants de lire ou de modifier la mémoire.

La faille existait dans les versions antérieures à 3.50.2.

🛠️ Le correctif

L'outil d'IA Big Sleep de Google a détecté cette vulnérabilité à l'aide de signaux de menace en temps réel et l'a arrêtée avant qu'elle ne puisse être exploitée dans la nature.

Le problème a été corrigé dans la version 3.50.2 de SQLite, publiée le 28 juin 2025.

🔧 Comment mettre à jour SQLite

Si vous utilisez SQLite directement (dans des applications, des systèmes ou des outils intégrés), vous devez mettre à jour immédiatement :

# Pour les systèmes Ubuntu/Debian

sudo apt update && sudo apt install sqlite3 libsqlite3-0

# Pour macOS (Homebrew)

mise à niveau de Brew SQLite

Si votre application regroupe SQLite en interne, reconstruisez-la et redéployez-la à l'aide de la version 3.50.2 ou ultérieure.

La plupart des principaux gestionnaires de paquets ont déjà déployé le correctif - vérifiez votre environnement pour confirmer.

❌ Aucune action requise pour MySQL

Ce bug n'affecte pas MySQL.

Si vous utilisez MySQL, vous êtes en sécurité : il s'agit strictement d'un problème SQLite.

🔐 Vérification finale

✅ Si vous utilisez SQLite 3.50.2 ou une version ultérieure, vous êtes corrigé.

⚠️ Vous utilisez encore d'anciennes versions ? Il est temps de les mettre à jour.

Big Sleep a géré l'alerte précoce.

C'est maintenant à votre tour de verrouiller la porte.

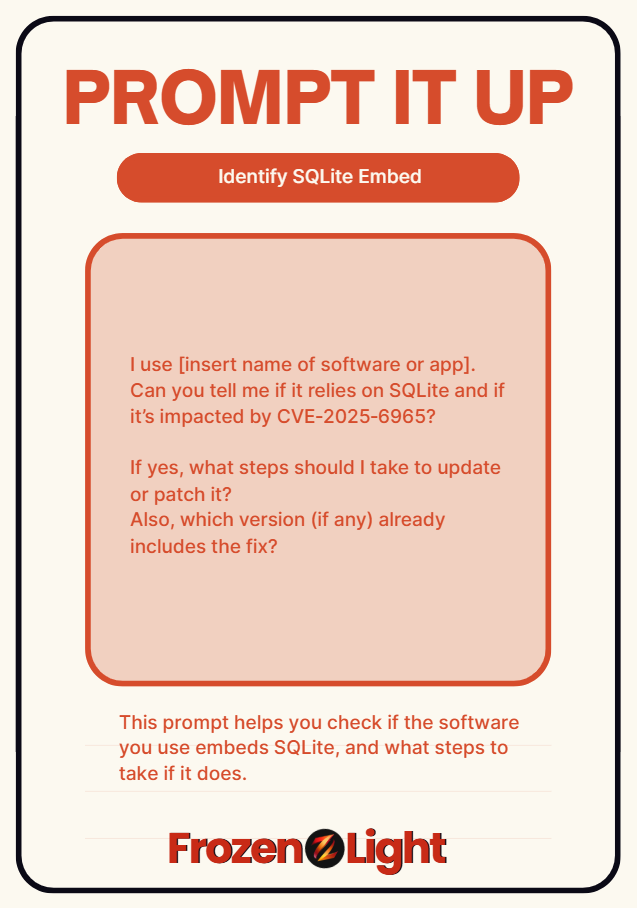

Demandez-le : mon logiciel est-il affecté par la vulnérabilité CVE‑2025‑6965 ?

Vous ne savez pas si les outils que vous utilisez sont affectés par le bug zero-day de SQLite ?

Cette invite vous aide à vérifier si le logiciel que vous utilisez intègre SQLite et quelles mesures prendre si c'est le cas.

📋 Invite de copier-coller

J'utilise [insérer le nom du logiciel ou de l'application].

Pouvez-vous me dire s'il repose sur SQLite et s'il est impacté par CVE‑2025‑6965 ?

Si oui, quelles mesures dois-je prendre pour le mettre à jour ou le corriger ?

De plus, quelle version (le cas échéant) inclut déjà le correctif ?

Exemple

J'utilise Adobe Lightroom.

Utilise-t-il SQLite et est-il impacté par CVE‑2025‑6965 ?

Que puis-je faire pour corriger ou confirmer que je suis protégé ?

Cette invite fonctionne avec ChatGPT, Claude, Gemini ou tout autre LLM de confiance.

Vous n’avez pas besoin de connaître votre système sur le bout des doigts : demandez simplement et suivez les étapes.

Point de vue de l'équipe Frozen Light

L’IA fonctionne désormais des deux côtés de la barrière.

Nous devons comprendre que c’est la nouvelle réalité.

Cette histoire ne concerne pas seulement le Big Sleep de Google qui a stoppé une faille zero-day (même si nous sommes heureux qu'il l'ait fait - sinon, cet article aurait été beaucoup plus alarmant).

Il s’agit de quelque chose de plus grand :

L'IA n'attend plus les failles. Elle observe les comportements.

Et cela est vrai pour tout le monde : attaquants comme défenseurs.

Décomposons-le.

Lorsque les attaquants utilisent l’IA, ils étudient votre système pour trouver le point faible.

Lorsque les défenseurs utilisent l’IA, ils étudient le comportement du système pour capter le signal avant l’intrusion.

Ce sont des flics et des voleurs - tous deux avec l'IA.

Mais il suffit qu’un seul camp rate un signal pour que de réels dégâts se produisent.

Big Sleep n'a pas trouvé de bug connu.

Il a observé le comportement du logiciel, a détecté une intention malveillante en cours et l'a arrêté.

À partir de là, la course aux patchs a commencé.

C’est l’observation, la prédiction et la réponse : le véritable pouvoir d’une IA bien entraînée.

Parce que c'est ce que fait la pensée basée sur les modèles :

Si l’IA est correctement formée, elle peut utiliser le passé pour prédire l’avenir, plus rapidement qu’un attaquant ne peut l’exploiter.

Voici le point le plus important :

Dans toute stratégie d’IA, n’oubliez pas ce qu’est l’IA.

Entraînez-le à faire son travail – ou ne vous attendez pas à ce qu’il le fasse à votre place.

Cette fois, ça a joué en notre faveur.

Assurez-vous que votre stratégie d’IA se reflète dans la vôtre.