أكدت شركة جوجل أن أداة Big Sleep التي تعمل بالذكاء الاصطناعي تمكنت من تحديد وإيقاف ثغرة أمنية خطيرة في SQLite (CVE‑2025‑6965) قبل أن يتم استغلالها في البرية.

هذه هي المرة الأولى التي يعترض فيها عميل الذكاء الاصطناعي هجومًا مباشرًا قبل الهجوم - وهو ما يمثل تحولاً من الأمن السيبراني التفاعلي إلى الأمن السيبراني الاستباقي.

ما يقوله جوجل

وبحسب فريق جوجل الداخلي وتقارير The Record، استخدمت Big Sleep إشارات تهديد متقدمة لتحديد الثغرة الأمنية، والتي كانت بالفعل في أيدي الجهات الفاعلة في مجال التهديد ولكن لم يتم نشرها بعد.

نجحت شركة Big Sleep في تحييد ثغرة CVE-2025-6965 قبل نشرها رسميًا. لم تُفعّل هذه الثغرة قط. وهذا إنجازٌ كبير.

ممثل جوجل عبر The Record

ماذا يعني ذلك (بالكلمات البشرية)

تعمل معظم أنظمة الأمن السيبراني بعد وقوع حادث. لم تنتظر شركة "بيج سليب" بل قرأت الإشارات، وربطت النقاط، وتدخلت قبل وقوع الضرر.

إليكم المفاجأة: لم يُنشر الخلل بعد. هذا يعني أن شركة Big Sleep حددت نية الاستغلال، وليس مجرد فتح الأبواب. لم يُجرَ هذا النوع من التنبؤ على هذا المستوى - حتى الآن.

دعونا نربط النقاط

🕳️ ماذا يعني "ثغرة اليوم صفر"؟

ثغرة اليوم صفر هي خلل أمني لم يقم أحد بإصلاحه بعد - ولكن المهاجمين يعرفون بالفعل أنه موجود.

يُطلق عليه اسم "اليوم صفر" لأن المطورين لم يكن لديهم أي يوم لإصلاحه.

إذا قام المتسللون بشن هجوم قبل توفر الإصلاح، فإنه يصبح هجومًا يومًا صفرًا - وهو أحد أصعب التهديدات التي يمكن إيقافها.

إذن، إليكم الجدول الزمني المعتاد:

هناك ثغرة أمنية

يجدها المتسللون

يحدث الهجوم

الشركة تسعى جاهدة لتصحيح

يقوم الجميع بتحديث برامجهم (على أمل ذلك)

ولكن هذا ليس ما حدث هذه المرة.

كيف تمكن "بيج سليب" من السيطرة على المرض قبل أن يتم استغلاله علناً؟

لم ينتظر الذكاء الاصطناعي التابع لجوجل الهجوم، بل قرأ الإشارات.

استخدمت Big Sleep تقنية التعرف على الأنماط المتقدمة بالذكاء الاصطناعي وذكاء التهديدات في الوقت الفعلي لتحديد الثغرة الأمنية (CVE‑2025‑6965) التي كان يتم التحضير لها بالفعل من قبل الجهات الفاعلة في مجال التهديد. كان الخلل موجودًا في فروع تطوير SQLite - وليس في الإصدار العام - ولكنه لا يزال مرئيًا للمتسللين الذين يعرفون أين يبحثون.

وهنا كيف من المرجح أن جوجل عرفت ذلك:

كان الجهات الفاعلة في التهديد تختبر الثغرة الأمنية

تم العثور على أدلة في نشاط GitHub غير المعتاد، أو إشارات الاستغلال، أو الدردشة على الويب المظلم

لقد أشار Big Sleep إلى ذلك قبل أن يتم تسليحه

لذا نعم - كان هذا يومًا صفرًا حقيقيًا.

لكن بيج سليب أوقفه قبل أن يتحول إلى هجوم.

فوز نادر في مجال الأمن السيبراني.

دور الذكاء الاصطناعي في الحماية السيبرانية

تعمل أدوات الأمن السيبراني التقليدية مثل أجهزة الإنذار - حيث تنطلق بعد حدوث شيء مشبوه.

الذكاء الاصطناعي مختلف، فهو قادر على التفكير المستقبلي.

لم يكتفِ "بيج سليب" بمسح التهديدات المعروفة، بل ربط الإشارات، وفهم النية، وتصرف قبل أن يصل الاستغلال إلى العامة.

هذه هي اللعبة الجديدة:

يبحث الذكاء الاصطناعي عن الأنماط، وليس فقط عن التوقيعات

يتعلم من مليارات نقاط البيانات - أسرع من أي فريق بشري

ويصبح أكثر ذكاءً في كل مرة يكتشف فيها شيئًا جديدًا

بفضل أدوات مثل Big Sleep، يتحول الأمن السيبراني من رد الفعل إلى الوقاية.

بدلاً من انتظار النار، يجد الذكاء الاصطناعي الشرارة.

وفي هذه الحالة؟

لقد أطفأها قبل أن يحترق أحد.

الذكاء الاصطناعي في الهجوم مقابل الذكاء الاصطناعي في الدفاع

الذكاء الاصطناعي لا يحمي الأنظمة فحسب، بل يُستخدم أيضًا لكسرها.

وهنا كيف تختلف الأدوار:

الذكاء الاصطناعي في الهجوم 🧨 | الذكاء الاصطناعي في الدفاع 🛡️ | |

غاية | للعثور على نقاط الضعف بشكل أسرع مما يستطيع البشر | لوقف التهديدات قبل أن تسبب الضرر |

التكتيكات | أتمتة عمليات التصيد الاحتيالي، وبناء برامج ضارة أكثر ذكاءً | يكتشف الأنماط ويتنبأ بالثغرات الأمنية |

سرعة | يشن هجمات على نطاق واسع وبسرعة | يتفاعل على الفور وبشكل استباقي |

القدرة على التكيف | يتعلم كيفية عمل الدفاعات - ثم يتهرب | يتعلم من الهجمات - ثم يتكيف بشكل أسرع |

العالم الحقيقي | التزييف العميق، برامج الفدية المدعومة بالذكاء الاصطناعي | أدوات مثل Big Sleep وSec-Gemini وFACADE |

خلاصة القول

🧯الضعف

CVE‑2025‑6965 هو خلل خطير في تلف الذاكرة في SQLite - وليس MySQL.

يتضمن ذلك تجاوز عدد صحيح أو نقص في سعة المخزن المؤقت، مما قد يسمح للمهاجمين بقراءة الذاكرة أو تعديلها.

كان الخلل موجودًا في الإصدارات السابقة لـ 3.50.2.

🛠️ الإصلاح

تمكنت أداة الذكاء الاصطناعي Big Sleep التابعة لشركة Google من رصد هذه الثغرة الأمنية باستخدام إشارات التهديد في الوقت الفعلي، وأوقفتها قبل أن يتم استغلالها على نطاق واسع.

تم تصحيح المشكلة في إصدار SQLite 3.50.2، الذي تم إصداره في 28 يونيو 2025.

🔧 كيفية تحديث SQLite

إذا كنت تستخدم SQLite بشكل مباشر (في التطبيقات أو الأنظمة أو الأدوات المضمنة)، فستحتاج إلى التحديث فورًا:

# لأنظمة Ubuntu/Debian

sudo apt update && sudo apt install sqlite3 libsqlite3-0

# لنظام macOS (Homebrew)

ترقية Brew SQLite

إذا كان تطبيقك يتضمن SQLite داخليًا، فقم بإعادة بنائه وإعادة نشره باستخدام الإصدار 3.50.2 أو إصدار أحدث.

لقد قامت معظم شركات إدارة الحزم الرئيسية بطرح التصحيح بالفعل - تحقق من بيئتك للتأكد.

❌ لا يلزم اتخاذ أي إجراء لـ MySQL

لا يؤثر هذا الخطأ على MySQL.

إذا كنت تستخدم MySQL، فأنت آمن - فهذه مشكلة خاصة بـ SQLite بشكل صارم.

🔐 الفحص النهائي

✅ إذا كنت تستخدم SQLite 3.50.2 أو إصدارًا أحدث - فقد تم تصحيحك.

⚠️ هل ما زلت تستخدم الإصدارات القديمة؟ حان وقت التحديث.

تعاملت شركة Big Sleep مع التحذير المبكر.

الآن جاء دورك لقفل الباب.

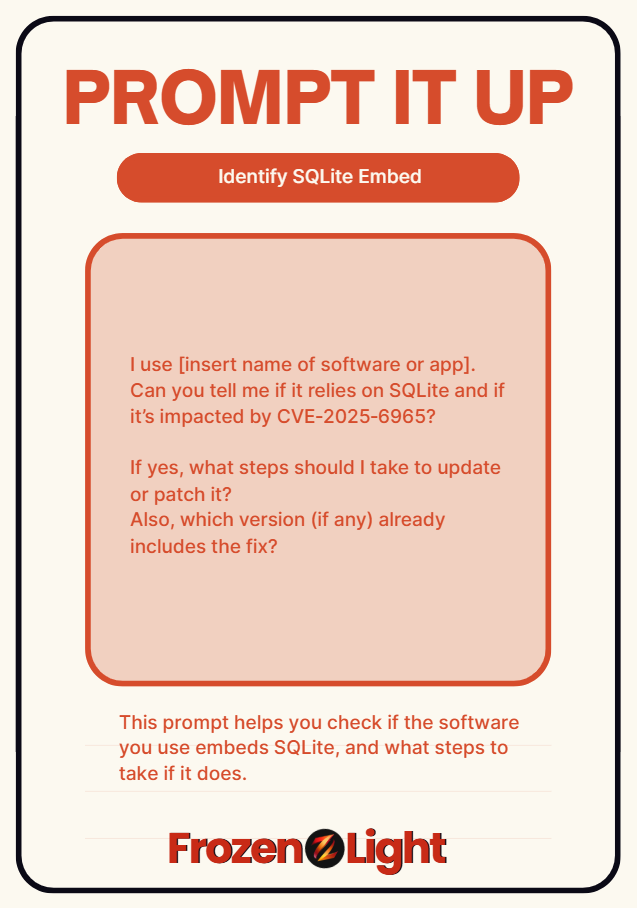

اطرحها: هل يتأثر برنامجي بالثغرة الأمنية CVE‑2025‑6965؟

هل أنت غير متأكد ما إذا كانت الأدوات التي تستخدمها تتأثر بخطأ SQLite zero-day؟

يساعدك هذا الموجه على التحقق مما إذا كان البرنامج الذي تستخدمه يتضمن SQLite، وما هي الخطوات التي يجب اتخاذها إذا كان يتضمن ذلك.

📋 نسخ ولصق موجه

أستخدم [أدخل اسم البرنامج أو التطبيق].

هل يمكنك أن تخبرني إذا كان يعتمد على SQLite وإذا كان متأثرًا بـ CVE‑2025‑6965؟

إذا كانت الإجابة بنعم، ما هي الخطوات التي يجب أن أتخذها لتحديثه أو تصحيحه؟

وأيضًا، أي إصدار (إن وجد) يتضمن الإصلاح بالفعل؟

مثال

أستخدم Adobe Lightroom.

هل يستخدم SQLite وهل يتأثر بـ CVE‑2025‑6965؟

ماذا يمكنني أن أفعل لتصحيح المشكلة أو التأكد من حمايتي؟

يعمل هذا الموجه مع ChatGPT، أو Claude، أو Gemini، أو أي برنامج LLM موثوق به.

لا تحتاج إلى معرفة نظامك من الداخل والخارج - فقط اسأل واتبع الخطوات.

منظور فريق الضوء المتجمد

تعمل الذكاء الاصطناعي الآن على كلا الجانبين.

علينا أن نفهم - هذا هو الواقع الجديد.

لا تتعلق هذه القصة فقط بقدرة Google Sleep على إيقاف ثغرة أمنية غير معروفة (على الرغم من أننا سعداء بأنها فعلت ذلك - وإلا لكانت هذه المقالة أكثر إثارة للقلق).

إن الأمر يتعلق بشيء أكبر:

لم يعد الذكاء الاصطناعي ينتظر الخروقات، بل أصبح يراقب السلوك.

وهذا ينطبق على الجميع - المهاجمين والمدافعين على حد سواء.

دعونا نكسرها.

عندما يستخدم المهاجمون الذكاء الاصطناعي، فإنهم يدرسون نظامك للعثور على نقطة الضعف.

عندما يستخدم المدافعون الذكاء الاصطناعي، فإنهم يدرسون كيفية تصرف النظام - لالتقاط الإشارة قبل الاقتحام.

إنهم رجال الشرطة واللصوص - كلاهما مع الذكاء الاصطناعي.

لكن يكفي أن يفوت جانب واحد فقط الإشارة حتى يحدث ضرر حقيقي.

لم يتمكن Big Sleep من العثور على خطأ معروف.

لقد راقب كيفية تصرف البرنامج، واكتشف النوايا الخبيثة أثناء تقدمه، وأغلقه.

ومن هناك، بدأ سباق التصحيح.

هذه هي الملاحظة والتنبؤ والاستجابة - القوة الحقيقية للذكاء الاصطناعي المدرب جيدًا.

لأن هذا هو ما يفعله التفكير المبني على الأنماط:

إذا تم تدريب الذكاء الاصطناعي بشكل صحيح، فإنه سيكون قادرًا على استخدام الماضي للتنبؤ بالمستقبل - بشكل أسرع مما يمكن للمهاجم استغلاله.

وهنا النقطة الأهم:

في أي استراتيجية للذكاء الاصطناعي، لا تنسَ ما هو الذكاء الاصطناعي.

قم بتدريبه على القيام بمهمته - أو لا تتوقع منه أن يقوم بهذه المهمة نيابة عنك.

وهذه المرة، انتهى الأمر لصالحنا.

تأكد من أن استراتيجية الذكاء الاصطناعي الخاصة بك تنجح في حياتك.